本文提供交换机与防火墙配置指南摘要如下:本文旨在帮助读者了解交换机与防火墙的配置过程。通过本文,您将了解到如何正确设置交换机以满足网络需求,包括端口配置、VLAN划分等。还将介绍防火墙的基本配置,包括安全策略设置、访问控制等。本文旨在帮助读者提高网络安全性能,确保网络正常运行。

本文目录导读:

随着信息技术的快速发展,网络安全问题日益突出,在企业网络架构中,交换机和防火墙是不可或缺的网络设备,它们共同维护着网络的安全和稳定,交换机用于连接网络中的各个设备,实现数据的快速传输;而防火墙则负责监控网络流量,保护网络免受未经授权的访问和攻击,本文将介绍交换机和防火墙的配置方法,以帮助读者更好地理解和应用。

交换机的配置

1、初始配置

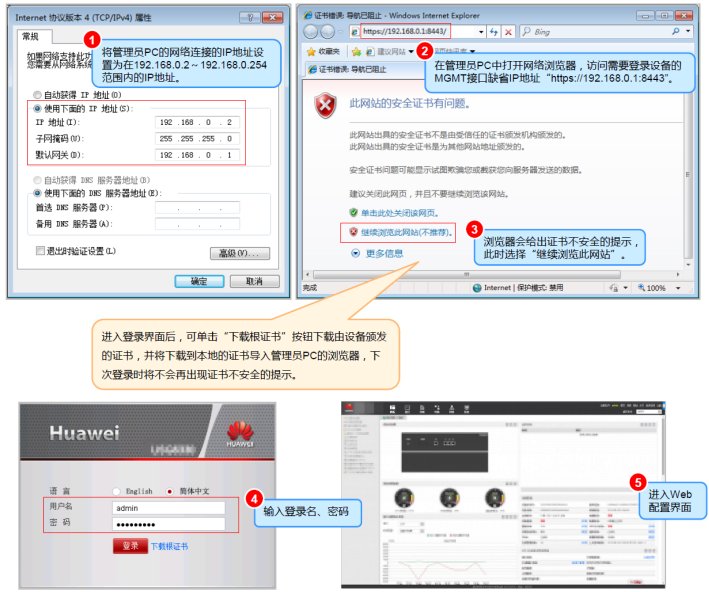

对交换机进行基本配置,包括设置交换机名称、密码、管理IP地址等,这些配置可以通过交换机的命令行界面(CLI)或Web界面完成,具体步骤因设备型号而异,请参考设备手册进行操作。

2、端口配置

交换机端口配置包括端口类型(接入、汇聚、Trunk等)和端口安全(MAC地址绑定、端口速率限制等),根据网络需求,合理配置端口可以提高网络性能和安全性。

3、VLAN配置

通过配置VLAN(虚拟局域网),可以在物理网络上创建逻辑分隔的虚拟网络,VLAN配置包括创建VLAN、分配端口到VLAN、设置VLAN IP地址等,合理划分VLAN可以提高网络的安全性和管理效率。

防火墙的配置

1、基本配置

防火墙的基本配置包括设置防火墙名称、管理IP地址、默认路由等,还需要配置防火墙的登录密码和访问控制列表(ACL),以确保只有授权用户可以访问防火墙。

2、安全区域配置

防火墙通过划分安全区域来实施访问控制策略,安全区域通常分为内部网络、外部网络和DMZ(非军事区)等,根据网络拓扑和业务需求,将网络设备和端口划分到相应的安全区域。

3、访问控制策略配置

访问控制策略是防火墙实现网络安全的关键,策略包括允许或拒绝特定源IP地址访问特定目的IP地址,策略配置需根据安全需求进行细致规划,确保网络的安全性和可用性。

4、其他安全功能配置

除了基本的访问控制策略,防火墙还具备其他安全功能,如入侵检测与防御(IDS/IPS)、内容过滤、应用层网关(ALG)等,根据网络需求,合理配置这些功能,提高网络的安全性。

交换机与防火墙的联动配置

1、路由配置

为确保交换机与防火墙之间的通信,需要配置正确的路由,确保交换机路由表中有到达防火墙管理IP地址的路由,以及防火墙路由表中有到达交换机管理IP地址的路由。

2、生成树协议(STP)配置

在交换机与防火墙之间的网络中启用STP,可以避免网络环路导致的广播风暴等问题,STP配置包括启用STP协议、设置STP优先级等。

3、安全事件日志配置

为了监控网络安全事件,可以在防火墙和交换机上启用日志功能,记录网络中的安全事件,通过分析和审计日志,可以及时发现并处理潜在的安全问题。

交换机和防火墙的配置是网络安全的重要组成部分,在实际应用中,需要根据网络拓扑、业务需求和安全需求进行细致规划,建议读者在实际操作前,先了解设备的手册和最佳实践,以确保配置的准确性和有效性,定期更新设备和软件版本,以获取最新的安全补丁和功能优化,建议定期对网络进行安全评估和演练,以提高网络安全水平。

参考资料及推荐读物

1、《网络设备配置与管理》XXX出版社,涵盖了交换机和防火墙的基本配置和管理方法。

2、《网络安全技术与实践》XXX出版社,详细介绍了网络安全的基本原理和技术,包括交换机和防火墙的配置方法。

3、相关设备手册和官方文档,提供了详细的配置指南和最佳实践建议,建议读者在实际操作前仔细阅读相关手册和文档,通过学习和实践,读者可以更好地掌握交换机和防火墙的配置方法,提高网络安全水平。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...